**Apresentação da ETIR/IFSP:**

# O Incidente**Descrição resumida do ambiente e cenário do case de incidente:**

-Explorações e comprometimento de dispositivos do tipo TvBox;

-Comprometimento das redes onde estavam inseridos estes dispositivos por malware;

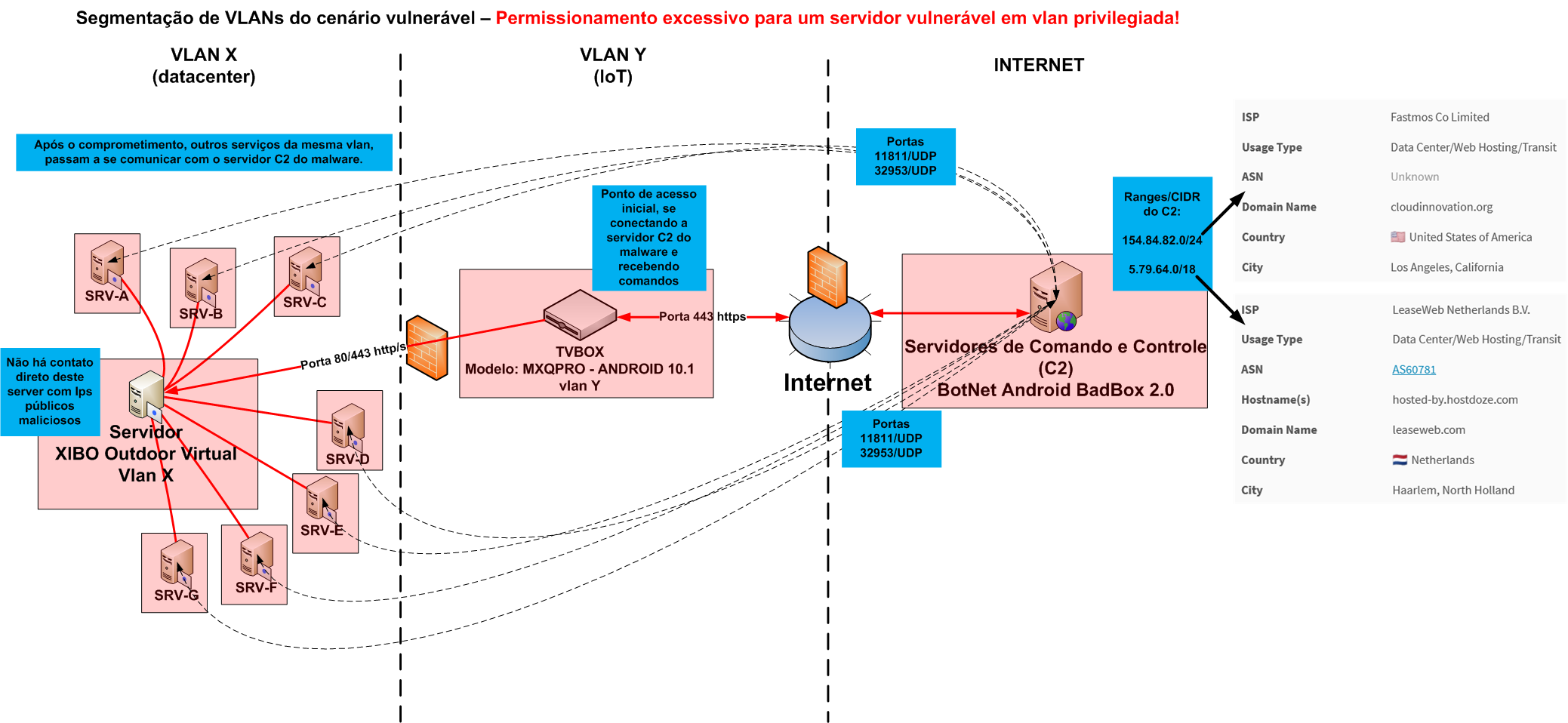

-Conexão desses dispositivos à Botnet BadBox2.0 e o recebimento de instruções dos servidores de “Comando e Controle” do malware para ações maliciosas na infraestrutura;

# Como realizar a identificação de incidentes com estas características?**Os principais sintomas quantitativos e qualitativos:**

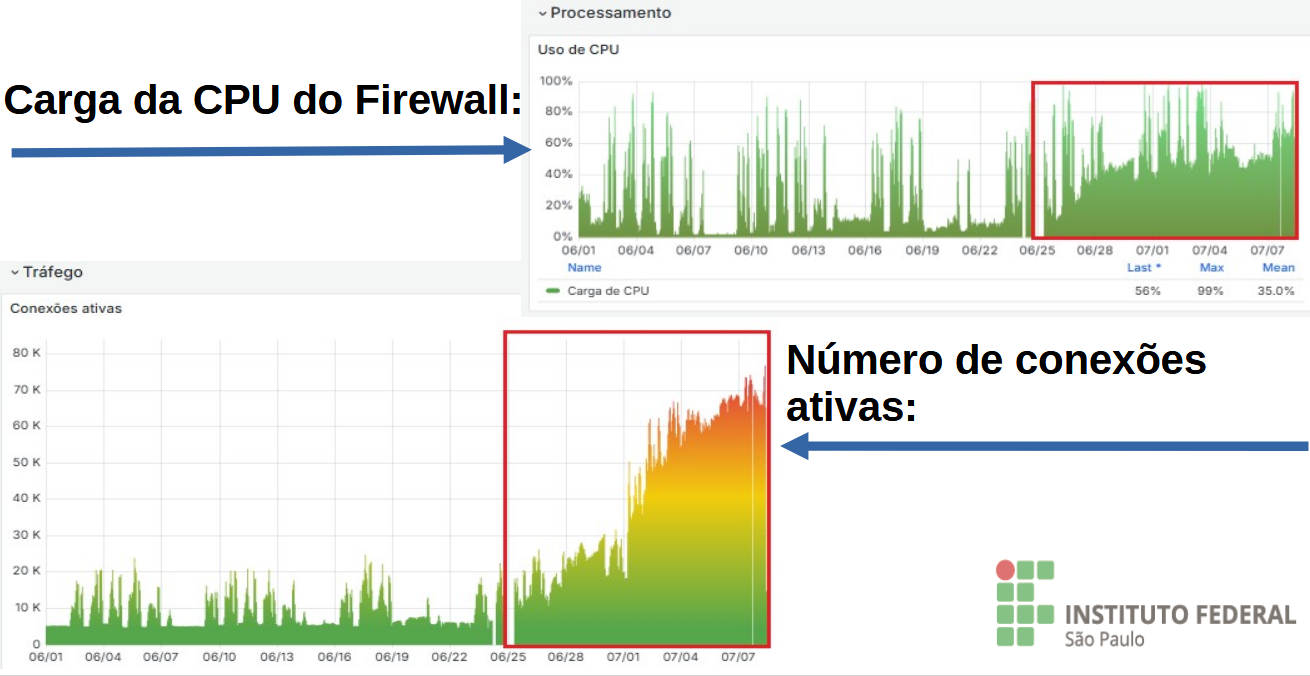

**1)** Queda no desempenho da rede local e link de internet;

**2)** Queda de desempenho de um determinado host;

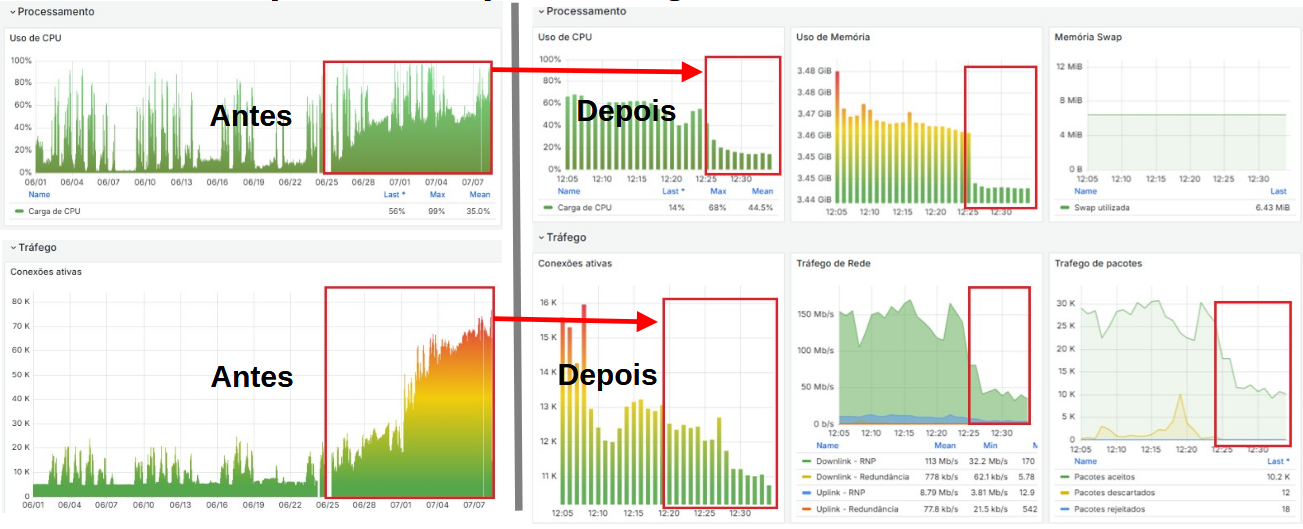

**3)** Detecção do consumo excessivo de recursos de ativos de rede, principalmente do firewall de borda (conexões, cpu, memória e tráfego);

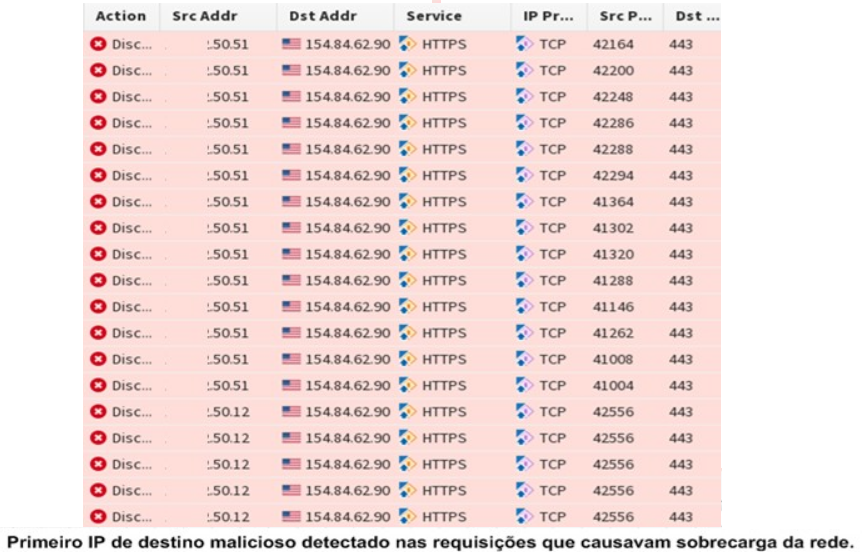

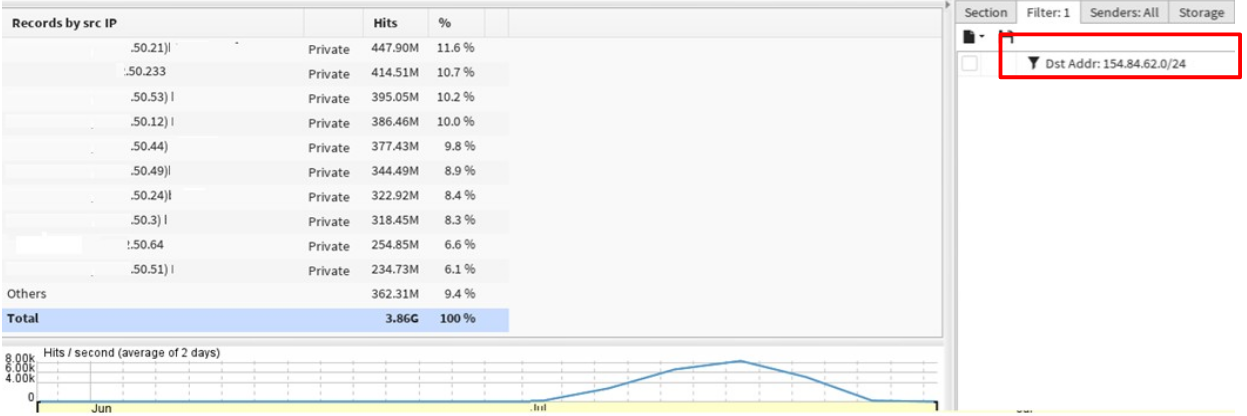

**4)** Logs do firewall apresentando sucessivas conexões originadas nas redes internas e destinadas a redes externas (internet); Mas também podem haver cenário com sucessivas conexões de rede interna para rede interna, indicando possíveis reconhecimentos do ambiente, deslocamentos laterais ou exiltração de dados.

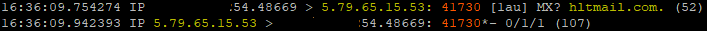

**5)** Verificação das requisições resolvidas pelo servidor de DNS;

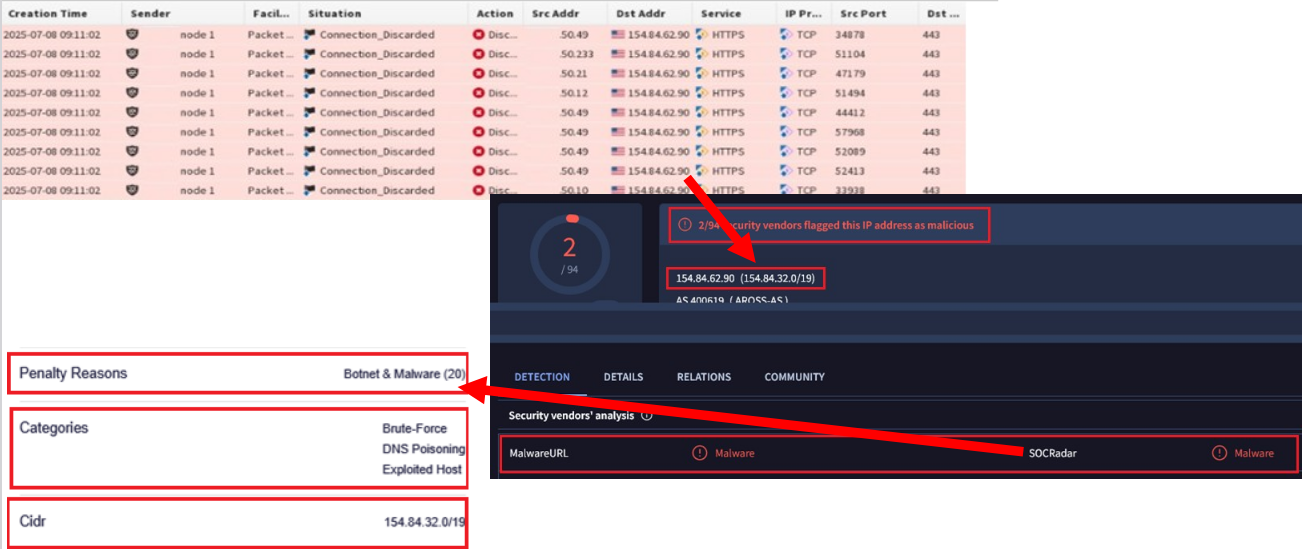

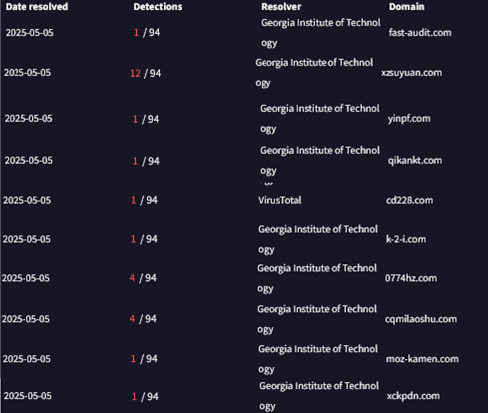

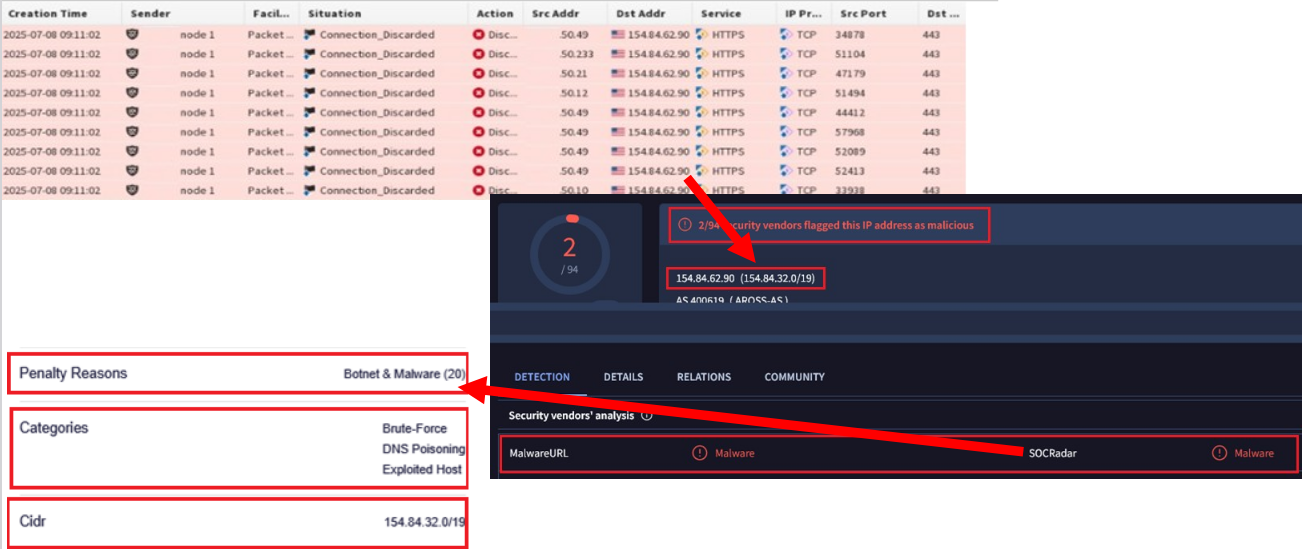

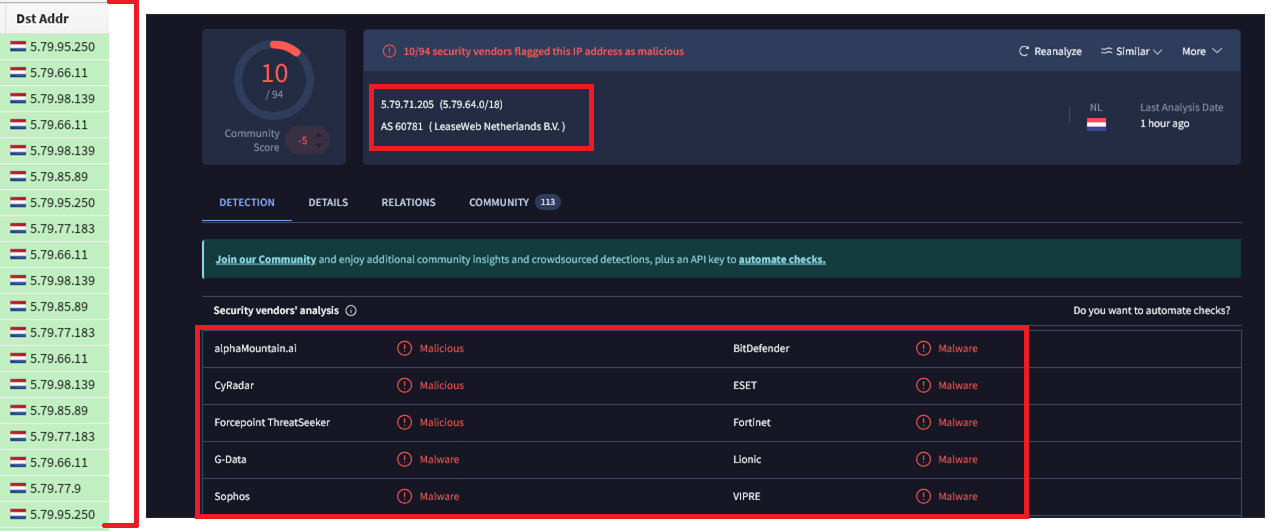

Podem apontar domínios e IPs ainda não identificados, por estarem agindo de maneira mais furtiva, usando técnicas de evasão de defesas ou por não terem atingirem números altos de conexões e/ou não causado impactos no desempenho da rede ou do host. [](https://manuais.ifsp.edu.br/uploads/images/gallery/2025-12/SI5image.png) IP relacionado a um dos endereços externos ligados a este cenário de incidente, identificados como malicioso. Ele realiza requisições ao servidor DNS para resolver um domínio igualmente malicioso, que tenta se passar pelo "hotmail.com" como "hltmail.com" usando técnica chamada "typosquatting", tentando explorar um erro de digitação do usuário ou sua desatenção ao lê-lo. Por isso é importante realizar o mesmo monitoramento de IPs que já explicamos no firewall, também sobre o servidor de DNS e armazenar logs das resoluções de DNS realizadas. Elas são um outro grande indicador para incidentes com estas características. # Juntando o quebra cabeças e entendendo a anatomia Cruzamento do endereço IP suspeito, identificado como maior gerador de conexões, com as informações de inteligência da plataforma [https://virustotal.com](https://virustotal.com) e o desenvolvimento de pensamento analítico sobre os ativos que compõe o cenário.**Análise de reputação do endereço IP identificado:**

VirusTotal confirmou a ligação da reputação desse CIDR do endereços IP com casos de malware, incluindo domínio maliciosos que estes IPs já foram vinculados, e através de informações indexadas em uma terceira plataforma de inteligência, apontada nos indicadores, que ao ser consultada detalhou ainda mais, como sendo um "malware" ligado a uma "Botnet".  **Que tipo de dispositivo da rede originou tais requisições e quais as características sistêmicas desse dispositivo?**

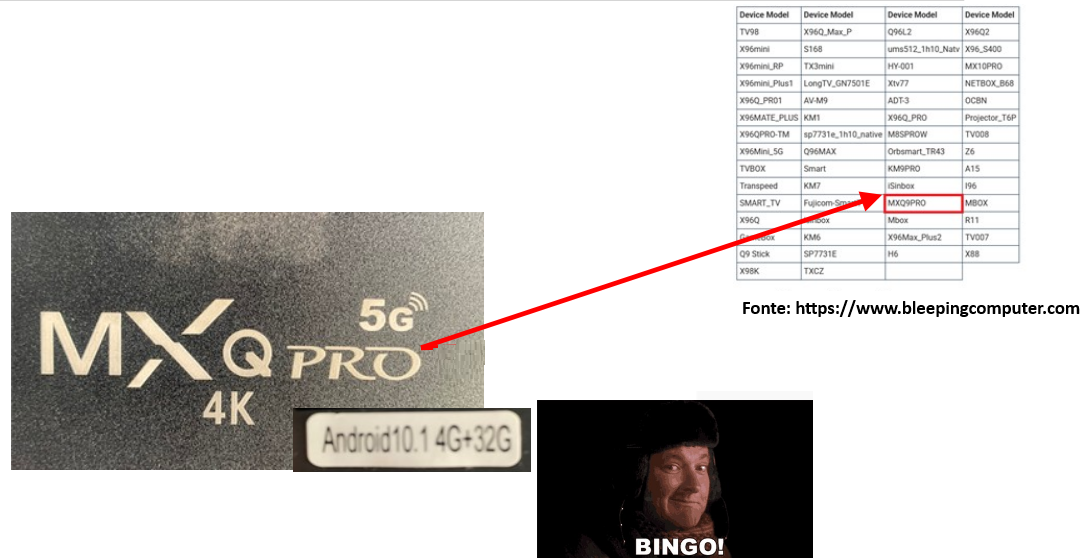

Dispositivo identificado, conforme a gestão de ativos, incluindo sua localização, como uma TvBox MXQ-PRO 4K, confirmado de forma presencial e visual. O dispositivo possui sistema operacional Android na versão 10.1. **Com o conjunto de informações que temos até aqui, existe algo em fontes abertas que pode refinar ainda mais nossa detecção?**

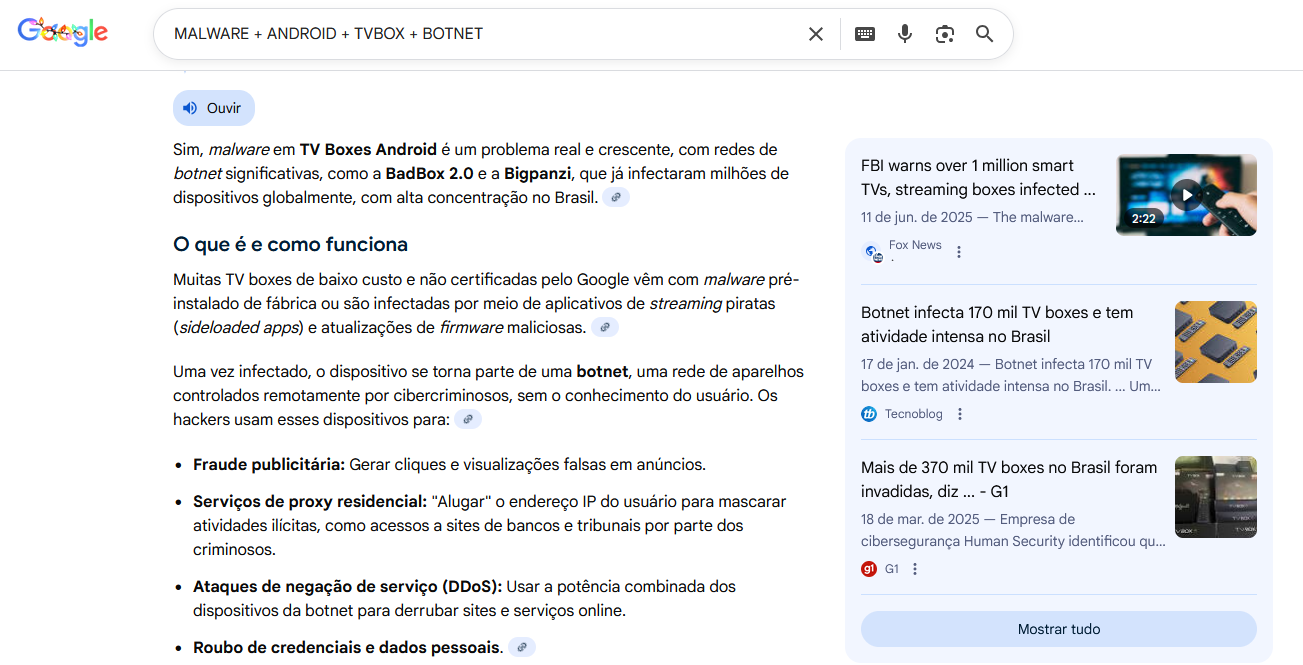

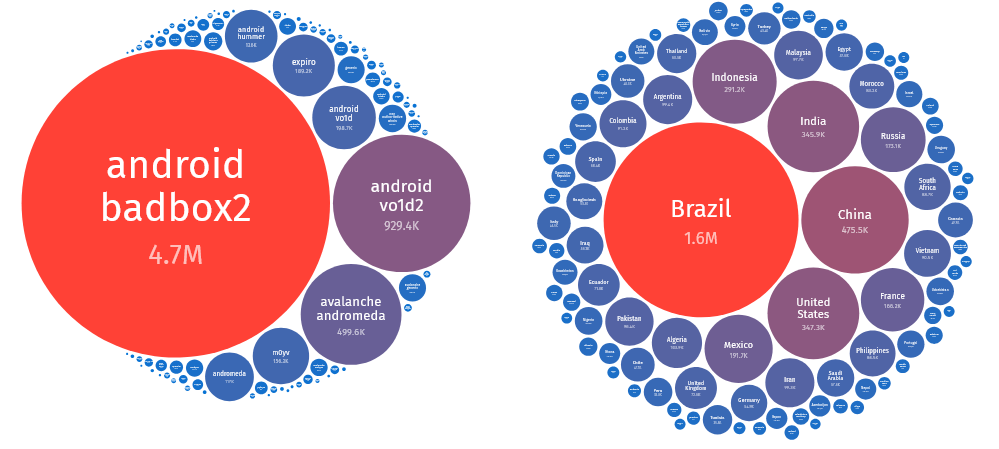

Recapitulando através de palavras-chave, quais as informações que temos até aqui? ### **MALWARE + ANDROID + TVBOX + BOTNET** O que podemos fazer com estas palavras-chave? Busca em fontes abertas na internet, como por exemplo o próprio buscado do Google, e.... **INFORMAÇÕES VALIOSAS!**  Com as informações obtidas em fontes abertas, foi possível identificar precisamente que o modelo da TvBox que estamos analisando, e confirmar que ele possui ligação com a Botnet "ANDROID BADBOX 2.0", pois pertencia a um grupo de dispositivos sabidamente comprometidos, com estudo detalhado por pesquisadores de segurança da informação: [https://www.bleepingcomputer.com/news/security/badbox-malware-disrupted-on-500k-infected-android-devices/](https://www.bleepingcomputer.com/news/security/badbox-malware-disrupted-on-500k-infected-android-devices/) [https://www.humansecurity.com/learn/blog/satori-threat-intelligence-disruption-badbox-2-0/](https://www.humansecurity.com/learn/blog/satori-threat-intelligence-disruption-badbox-2-0/)  -**Reforçando as informações colhidas - Estatística de dispositivos infectados por esta Botnet - Geral e por Países:**

Fonte: https://dashboard.shadowserver.org **Brasil liderando o número de infecções globais.****Como este dispositivo pode operar de maneira maliciosa para comprometer a infraestrutura onde estava inserido?**

-**Indicadores de EVASÃO de defesas detectados:**

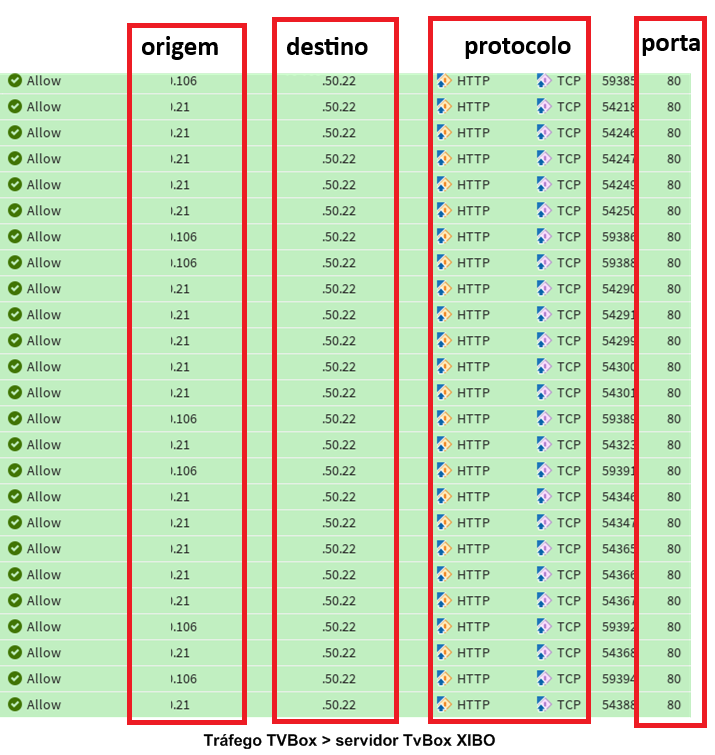

- **Durante a detecção e contenção, pode haver a alteração dos Indicadores de Comprometimento (IoC) de rede que identiicam o servidor de Comando e controle do Malware (Ip, geolocalização, ASN, Domínios, etc), como no exemplo abaixo, mas não se limitando apenas a estes:** **DE:** **** **PARA:**  - - **Uso de um único dispositivo, com permissionamento excessivo, para se deslocar lateralmente na rede interna, utilizando protocolos autorizados para mascaramento e não despertar alertas/suspeitas.** - Dispositivos TvBox podem ser conectadas a um servidor de conteúdo para apresentação de propagandas ou conteúdos internos, nesse cenário, os dispositivos comprometidos, mantém o envio das requisições ao servidor de conteúdo que originalmente teriam permissão, mascarando o tráfego sobre protocolos legítimo, porém, se comparado com o tráfego legítimo, tem quantidades anormais de conexões. - Este host interno (servidor de conteúdo), teria um cenário de vulnerabilidades em aplicações, serviços, e permissões excessivas no acesso à rede privilegiada, que permitiriam aos dispositivos maliciosos executar comandos através dele e a partir daí analisar e comprometer outros dispositivos da infraestrutura em outras redes internas (técnica de pivoting).  -**Indicadores de COMPROMETIMENTO do ambiente detectados:**

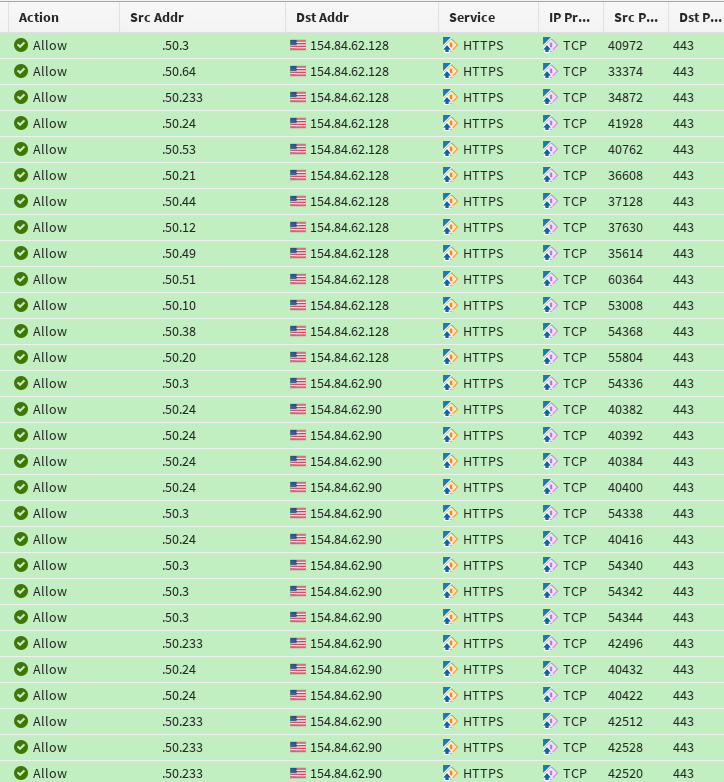

- Em mais uma ação de evasão, horas após os primeiros indícios no ambiente analisando em *timeline*, é possível observar que para não ser detectado, o malware evitaria o tráfego para outras sub-redes, que seria inspecionado pelo firewall, comprometendo hosts/serviços da mesma sub-rede onde está inserido, possivelmente explorando vulnerabilidades de serviços desatualizados nos hosts, com comandos ordenados pelo servidor de comando e controle (C2) externo do malware, através dos dispositivos TvBox locais comprometidos, usando seu servidor legítimo local de conteúdos como pivoting para chegar a hosts da rede onde este servidor está inserido. - Nesse cenário de exploração interna, o tráfego ocorreu de host para host de uma mesma sub-rede, sem troca de rede e posteriormente outros hosts da mesma sub-rede passam a tentar se conectar com servidor de comando e controle de malware, externamente, sendo aqui um ponto de detecção.  - A detecção de explorações nesta camada de uma sub-rede / host para host, poderia ser realizada com ferramentas de *Endpoint Detection and Response* (EDRs), *eXtended Detection and Response* (XDRs) com agentes de resposta ativa, *Host-based Intrusion Prevention/Detection System* (HIDS/HIPS), que monitoram o tráfego, e os hosts dentro de uma mesma sub-rede, através de agentes de resposta ativa. -**Representação gráfica:**

# Medidas de contenção em caso de ocorrência Ainda é preciso buscar tentativas de evasão do malware na rede. Sim, malwares possuem inteligência em seu código, suficiente para trocar seus servidores de comandos e controle mediante a suspeita e/ou bloqueios. Estes métodos são chamados de **TÉCNICAS DE EVASÃO:** Assim, utilizando o endereço CIDR completo, que nos foi retornado pela plataforma VirusTotal, ampliamos nossa análise, e outros dispositivos, que não foram identificados inicialmente, passam a ser identificados como comprometidos, se comunicando com tais servidores de comando e controle maliciosos. **Ações de contenção:**

**Remoção física e virtual imediata de todos os dispositivos e suas interfaces de rede vinculadas a este tráfego. Mesmo dispositivos que não sejam TvBox, podem ter sido comprometidos pelo malware, através da exploração de vulnerabilidades para se deslocar na rede. O impacto positivo sobre a qualidade e quantidade da rede é imediato:**

**Imediata desconexão/isolamento do segmento de rede onde o incidente foi detectado, evitando contato com as demais redes.**

**Bloqueio local vertical (entrada e saída para internet) e horizontal (redes internas) dos ranges de IPs externos envolvidos no incidente.**

**Revisão completa de todas as regras de segmentação entre vlans, recriando-as e incluindo a microsegmentação por origem, destino, serviço, porta e protocolo.**

**Recriação do ZERO de todos os serviços afetados (que não sejam TvBox), através de instalações íntegras. TvBox devem permanecer fora da rede (em casos de estudos acadêmicos, devem ser usadas redes totalmente segmentadas, sem contatos com as demais redes, em caso de impossibilidade, tais dispositivos não devem ser utilizados).**

**Atualização de todos os serviços e appliances da rede, mesmo os que não afetados pelo incidente;**

**ATENÇÃO REDOBRADA AO MONITORAMENTO DE REDE E DE ACESSOS.**

# Impactos verificados para este tipo de incidente**Indisponibilidade das redes locais;**

**Comprometimento e a interrupção de serviços diversos da rede local;**

**Possibilidade do roubo de dados sensíveis;**

**Redirecionamento de acessos para sites falsos/malicioso;**

**Risco da implantação e comprometimento da infraestrutura por variantes de ransomwares;**

**Risco de comprometimento de outras redes interconectadas de forma local, remota ou por VPN;**

**Muito retrabalho para as equipes de TI que devem refazer/sanitizar todos os serviços comprometidos e atualizar serviços e appliances que não tenham sido comprometidos, mas estejam sem o update adequado;**

# Aprendizados e recomendações**Para a prevenção e contenção, MICROSEGMENTAÇÃO! É A REGRA PARA VLANS- PRIVILÉGIO MÍNIMO;**

- Os acessos entre vlans devem ter privilégios mínimos, ao informar apenas a VLAN e definir o acesso como ANY na origem, destino e serviço, você estará liberando o acesso a todo e qualquer serviços e host de uma determinada VLAN para outra; - Defina exatamente a **Origem (Ip ou grupo pequeno - evite definir uma VLAN) + Serviço + Porta + Protocolo + Destino (Ip ou grupo pequeno - evite definir uma VLAN) exatos;** - **EXEMPLO INSEGURO!**| **Origem** | **Destino** | **Serviço (Porta/Protocolo)** | **Ação** |

| VLAN1 ou 4.3.2.0/24 ou /16, etc | VLAN2 | TODOS (ANY) | LIBERAR (ALLOW) |

| **Origem** | **Destino** | **Serviço (Porta/Protocolo)** | **Ação** |

| **4.3.3.0/30 (recepção)** **Ou IPs individualmente, ou grupos pequenos de IPs** | **4.3.2.6 (impressora 1)** **4.3.2.7 (impressora 2)** | **JetDirect e PRNREQUEST** | **LIBERAR (ALLOW)** |

**A cada regra, sempre faça as seguintes perguntas (elas te salvam):**

- Preciso de toda essa vlan como origem de tráfego ou apenas algun(s) host(s) dela? - Este host ou esta vlan de origem, precisa acessar todos os hosts ou todas aquelas vlans de destino? - Quais serviços essenciais que a origem precisam acessar no destino?! -**ATENÇÃO TAMBÉM AO CONCEITO DE REGRAS IDA E VOLTA EM FIREWALLS STATEFUL! (armazena o estado de uma sessão/conexão). Se ele permitiu originar uma conexão, ele já sabe que terá volta.**

- - Se o seu firewall opera no modo **stateful**, você não precisa criar regras de volta para o tráfego. Ele armazena o estado das conexões que foram originadas por determinado host e permite que elas sejam retornadas.**ALGUMAS VANTAGENS DO USO DE NGFW em redes (FIREWALL DE PRÓXIMA GERAÇÃO) que fazem diferença neste cenário de incidente:**

-**Inspeção profunda de pacotes (DPI):**

- Com isso a facilidade na detecção de comportamentos anômalos e padrões maliciosos, mesmo que tentem se ocultar; -**Reconhecimento de aplicativos facilitando bloqueios:**

- Você não precisará buscar atualizar listas com IPs, portas e protocolos, que podem mudar rapidamente, essas informações são atualizadas automaticamente pelo atualizados automaticamente pelo fornecedor e suas equipes de segurança da solução diariamente, bastando que você aplique as atualizações. - **Consulte se é necessária a aquisição de licenças junto ao fornecedor da solução.** -**Sistema de Prevenção de Intrusão (IPS) e Sistema de Detecção de Intrusão (IDS);**

- Padrões e regras de detecção atualizados automaticamente pelo fornecedor e suas equipes de segurança, que podem ser aplicados a cada atualização; - **Consulte se é necessária a aquisição de licenças junto ao fornecedor da solução.** -**Integração com inteligência contra ameaças:**

- Você não precisará buscar e atualizar listas com categorias, IPs, portas e protocolos, assinaturas e padrões de tráfego que podem mudar rapidamente, estas informações são atualizados automaticamente pelo fornecedor e suas equipes de segurança, bastando aplicar atualizações. - **Consulte se é necessária a aquisição de licenças junto ao fornecedor da solução.** -**Detecção e prevenção de malware:**

- Informações são atualizados automaticamente pelo fornecedor e suas equipes de segurança, bastando aplicar atualizações. - **Consulte se é necessária a aquisição de licenças junto ao fornecedor da solução.** -**Detecção e prevenção comportamental de tráfego:**

- Informações são atualizados automaticamente pelo fornecedor e suas equipes de segurança, bastando aplicar atualizações. - **Consulte se é necessária a aquisição de licenças junto ao fornecedor da solução.** -**Proteção contra ameaças avançadas:**

- Informações são atualizados automaticamente pelo fornecedor e suas equipes de segurança, bastando aplicar atualizações. - **Consulte se é necessária a aquisição de licenças junto ao fornecedor da solução.****Medidas que fazem a diferença na prevenção, tratamento e resposta a esse cenário de incidente:**

-**Manter atualizados serviços, sistemas, plataformas e appliances internos.**

-**NÃO utilização de dispositivos não-homologados pela ANATEL:**

- **Se houver necessidade de experimentos, estes obrigatoriamente devem ser realizados em redes isoladas, sem conexão com outras redes internas e sem conexão com a internet.** -**Sempre monitore a saúde da sua rede!**

- **Consumo de recursos, número de conexões, consumo de banda, logs do firewall de borda.** - **Monitoramento simples e diário da saúde da sua rede, trará excelentes resultados. (top ips de saída, top ip de entrada, consumo de recursos do firewall, número de conexões, revisão periódica das regras, teste entre vlans).** -**Sempre faça o inventário e a gestão dos seus ativos!**

- **Você terá a rapidez na resposta a incidentes e informações precisas sob pressão para tomada de decisão e suporte.** -**OBRIGATORIAMENTE use o MFA em contas técnicas e incentive os usuários a fazerem o mesmo.**

- **MFA é padrão obrigatório na proteção contra acesssos não autorizados.** -**Quando for notificado por algum órgão ou entidade ou parceiro, seja por tráfego suspeito, dados expostos, malware, vulnerabilidades ou qualquer outra temática, investigue a causa RAIZ e verifique qual o ativo que é a origem do alerta!**

-**Ao efetuar bloqueios de endereços maliciosos:**

- **Faça na horizontal (entrada e saída) e na vertical (entre vlans internas).** - **DICA: Tenha uma regra de "pânico" pronta para estes momentos (regra vinculada a uma lista de IPs, bastando apenas incluí-los), fácil e rápida.** -**É importante esclarecer que esta ação é emergencial e não substitui a identiicação da causa raiz do incidente, é eficaz somente nas primeiras horas de tratamento de incidentes, visto que os indicadores de comprometimento (IoCs) — como IPs, URLs e ASNs — são dinâmicos. Isso significa que o dispositivo comprometido, ao detectar um padrão de bloqueio, pode restabelecer comunicação com o servidor malicioso por novos endereços, tornando bloqueios pontuais ineficazes.**

-**Assim, sem tratar a causa raiz do comprometimento, a infraestrutura continuará sendo comprometida.**

-**Utilização de solução Network Access Control (NAC) e soluções de postura e autenticação para controle de acesso à rede.**

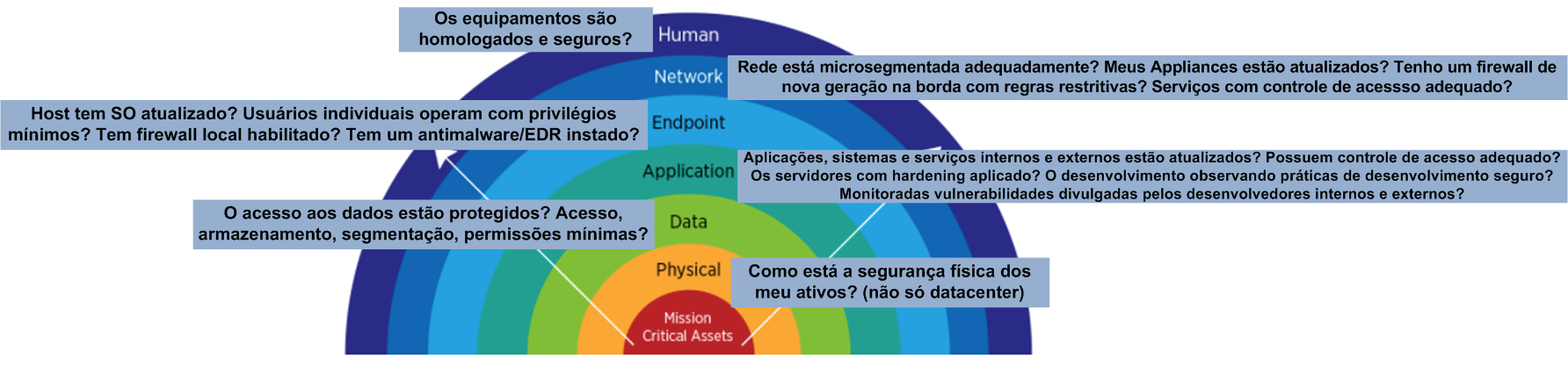

-**Segurança cibernética deve ser pensada em camadas!**

# Referências: - **BadBox malware disrupted on 500K infected Android devices** - [https://www.bleepingcomputer.com/news/security/badbox-malware-disrupted-on-500k-infected-android-devices/](https://www.bleepingcomputer.com/news/security/badbox-malware-disrupted-on-500k-infected-android-devices/) - **Satori Threat Intelligence Disruption: BADBOX 2.0 Targets Consumer Devices with Multiple Fraud Schemes** - [https://www.humansecurity.com/learn/blog/satori-threat-intelligence-disruption-badbox-2-0/](https://www.humansecurity.com/learn/blog/satori-threat-intelligence-disruption-badbox-2-0/) - **The Shadowserver Foundation** - [https://dashboard.shadowserver.org/statistics/combined/visualisation/?date\_range=1&source=sinkhole&source=sinkhole6&dataset=unique\_ips&limit=100&group\_by=geo&count\_as=avg&style=bubble\_diagram&auto\_update=on](https://dashboard.shadowserver.org/statistics/combined/visualisation/?date_range=1&source=sinkhole&source=sinkhole6&dataset=unique_ips&limit=100&group_by=geo&count_as=avg&style=bubble_diagram&auto_update=on) - **BadBox 2.0: mais de 370 mil TV boxes foram infectadas no Brasil e usadas em fraudes, diz relatório** - [https://g1.globo.com/tecnologia/noticia/2025/03/19/badbox-20-mais-de-370-mil-tv-boxes-foram-infectadas-no-brasil-e-usadas-em-fraudes-diz-relatorio.ghtml](https://g1.globo.com/tecnologia/noticia/2025/03/19/badbox-20-mais-de-370-mil-tv-boxes-foram-infectadas-no-brasil-e-usadas-em-fraudes-diz-relatorio.ghtml) - **Quais modelos de TV boxes foram alvo do esquema de fraudes BadBox 2.0** - [https://g1.globo.com/tecnologia/noticia/2025/03/21/quais-modelos-de-tv-boxes-foram-alvo-do-esquema-de-fraudes-badbox-2-0.ghtml](https://g1.globo.com/tecnologia/noticia/2025/03/21/quais-modelos-de-tv-boxes-foram-alvo-do-esquema-de-fraudes-badbox-2-0.ghtml) - **Anatel emite alerta sobre malware "Bad Box 2.0" em TV Boxes piratas** - [https://www.gov.br/anatel/pt-br/assuntos/noticias/anatel-emite-alerta-sobre-malware-bad-box-2-0-em-tv-boxes-piratas](https://www.gov.br/anatel/pt-br/assuntos/noticias/anatel-emite-alerta-sobre-malware-bad-box-2-0-em-tv-boxes-piratas)